Enterprise

Software Composition Analysis

Entwickelt für Devs.

Die moderne Enterprise Software Composition Analysis (SCA) von Cycode ist die fortschrittlichste Lösung für Security- und DevOps-Teams, um Applikationscode auf verwundbare Open-Source-Abhängigkeiten (Dependencies) zu scannen, zu priorisieren und zu beheben.

{ scannen }

Kontinuierliches SCA-Scanning für verwundbare Open-Source-Abhängigkeiten

Überwachen Sie Ihren Code und Ihre Build-Module automatisch auf Schwachstellen oder Lizenzverstöße, bevor diese in die Produktion gelangen – durch kontinuierliche Software Composition Analysis.

Code Dependency Scanning

Pipeline Dependency Scanning

Identifizierung von Lizenzrisiken

{ Priorisieren }

Legen Sie den Fokus auf die Open-Source-SCA-Risiken, auf die es ankommt

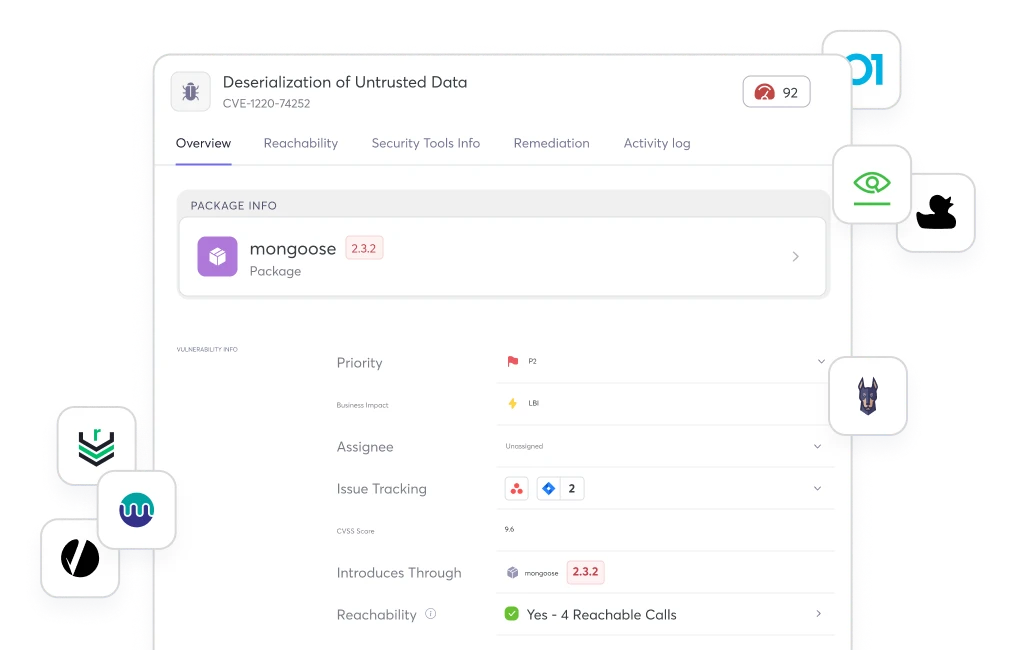

Mit den Enterprise-SCA-Tools von Cycode können Sie ausnutzbare Schwachstellen priorisieren, die die größten Auswirkungen auf Ihr Business haben. Verfolgen sie gleichzeitig das Problem bis zur eigentlichen Ursache, dem Code-Owner und dem Pfad in die Produktion zurück.

Risk Scoring

Reachability Analysis

Code-to-Cloud Traceability

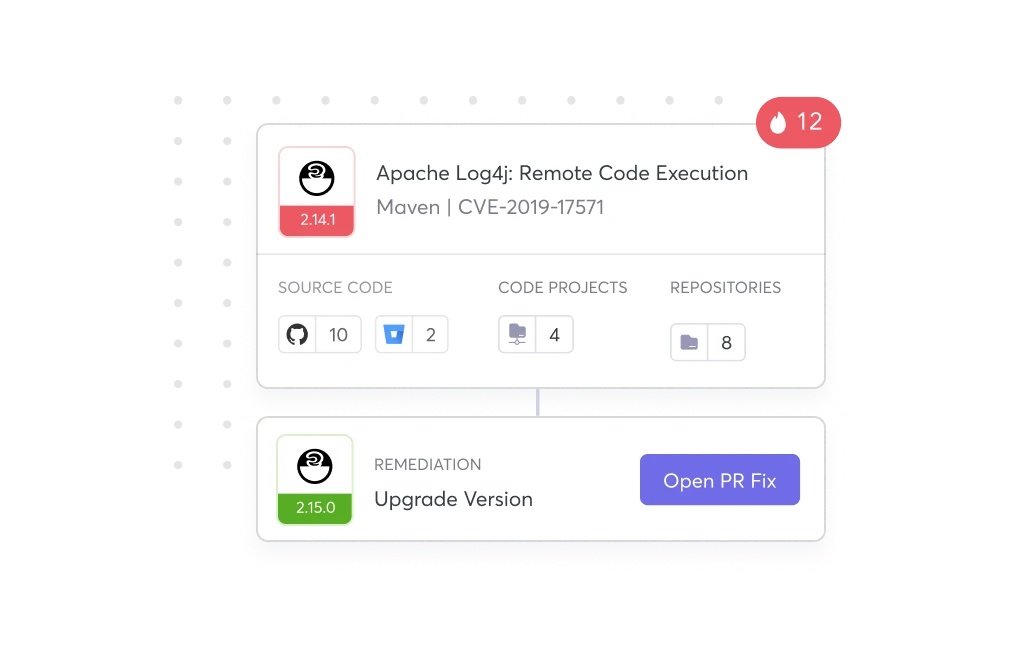

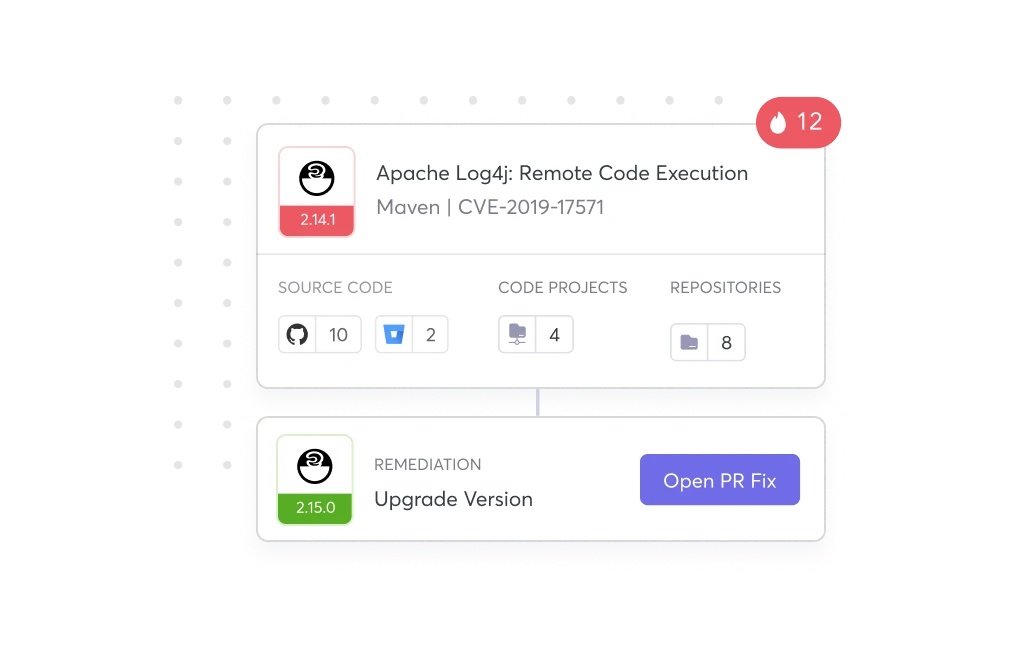

{ Remediation }

Mit entwicklerfreundlicher SCA-Security-Software schnellerer Code produzieren

Automatisieren Sie die Behebung von Open-Source-Schwachstellen mit nur einem Klick. Unsere SCA bietet Ihrem Entwicklungsteam den gesamten Kontext sowie Upgrades und Patches direkt in ihren Workflows via PR-Scan, CLI oder IDE.

Remediation-Kontext

Integrationen für Issue-Tracking

Bulk Remediation

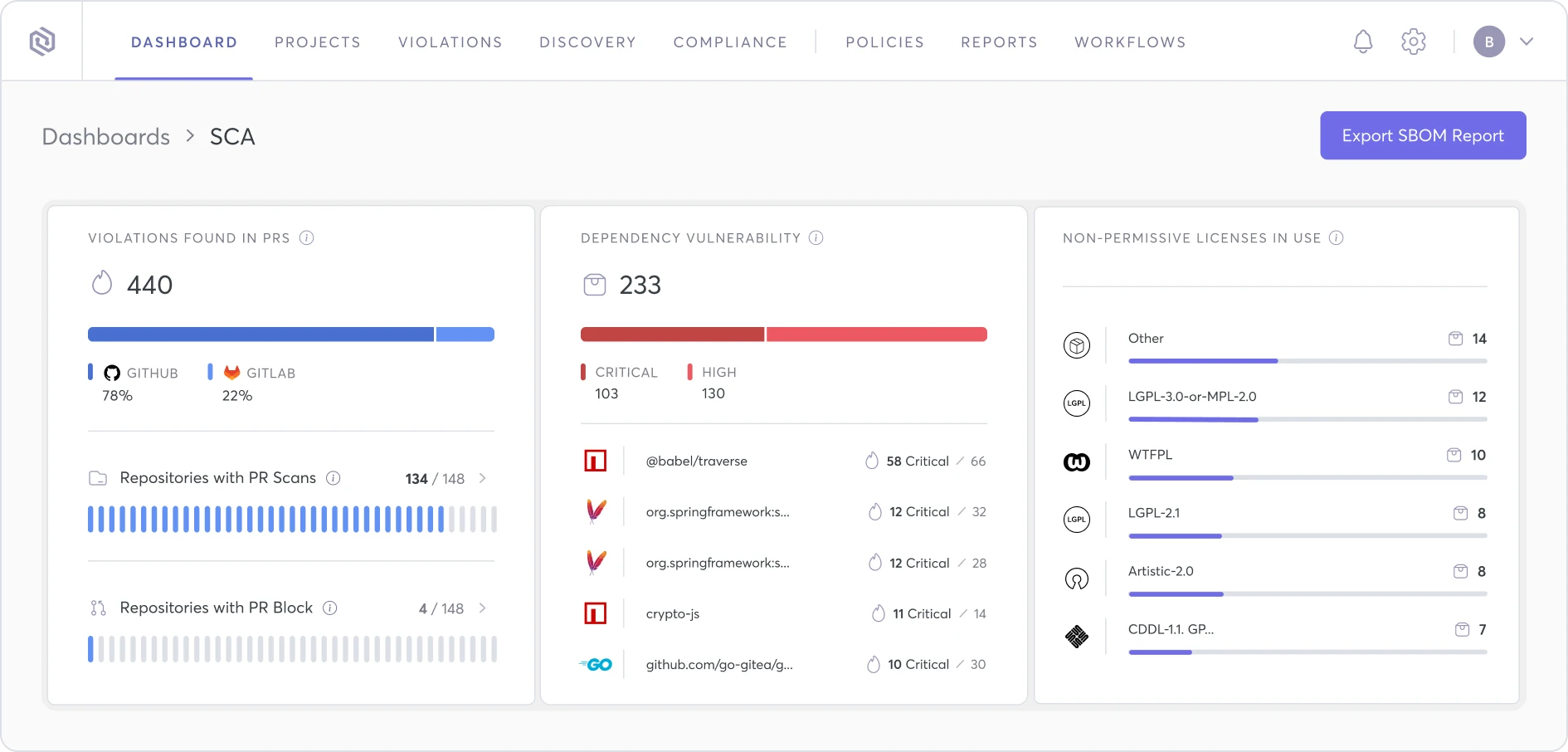

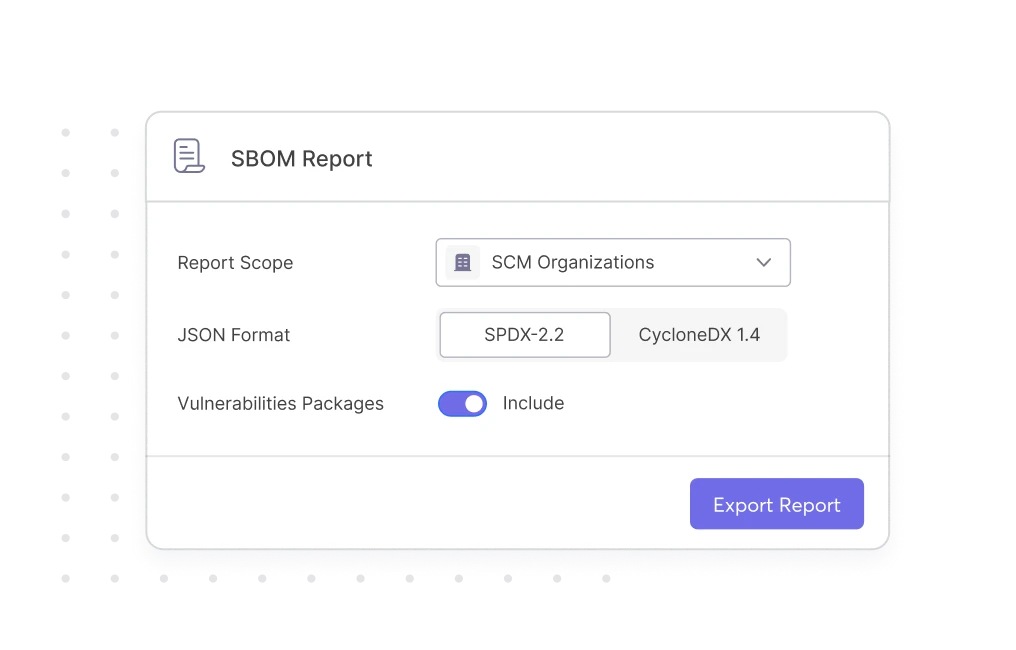

SCA-SBOMs

in Sekunden automatisch erstellen

Mit dem SCA-Scanner von Cycode haben Sie immer eine aktuelle Software Bill of Materials (SBOM) und können mit dem Tempo von DevOps Schritt halten, auch wenn sich Komponenten und deren Versionen ständig ändern.

Wählen Sie Ihre Organisationen & Assets

Generierung im SPDX- oder CycloneDX-Format

Vollständige Sichtbarkeit

all Ihrer

Open-Source-Schwachstellen

Wählen Sie Ihre bevorzugte Software für Open-Source-Schwachstellen und Code-Scanning aus und binden Sie diese an das Cycode ASPM an. Erhalten Sie genau die Sichtbarkeit, Priorisierung und Remediation, die Ihr Unternehmen benötigt, um Ihr AppSec-Programm skalierbar zu standardisieren.

Software Composition Analysis (SCA)

zur Stärkung Ihrer Supply Chain

Moderne Anwendungen basieren auf Open-Source-Code, wodurch Ihre Supply Chain nur so stark ist wie ihre schwächste Abhängigkeit. Die Enterprise-SCA von Cycode bietet die kontinuierliche Sichtbarkeit und die automatisierten Guardrails, die erforderlich sind, um Ihren Software-Lebenszyklus von Code bis Cloud abzusichern.

End-to-End-Sichtbarkeit von Open-Source-Risiken

Erhalten Sie ein lückenloses Echtzeit-Inventar Ihres gesamten Software-Ökosystems. Cycode kratzt nicht nur an der Oberfläche, sondern führt tiefgehende Manifest- und Binäranalysen durch, um versteckte Risiken in Ihrem gesamten Dependency Tree aufzudecken.

Deep Dependency Mapping: Decken Sie sowohl direkte als auch transitive Abhängigkeiten auf, die herkömmliche Scanner oft übersehen.

Umfassendes Inventar: Führen Sie einen lebendigen Katalog jeder im Unternehmen verwendeten Open-Source-Komponente.

Schwachstellen-Kontext: Verstehen Sie genau, wo ein verwundbares Paket in Ihre Umgebung gelangt und wie es durch Ihre CI/CD-Pipeline fließt.

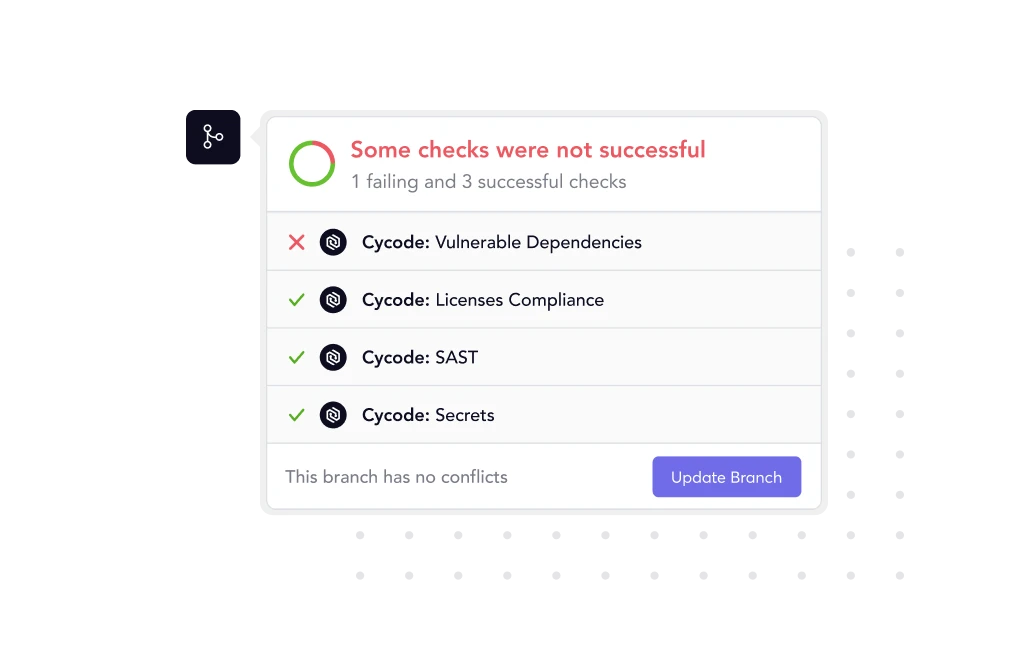

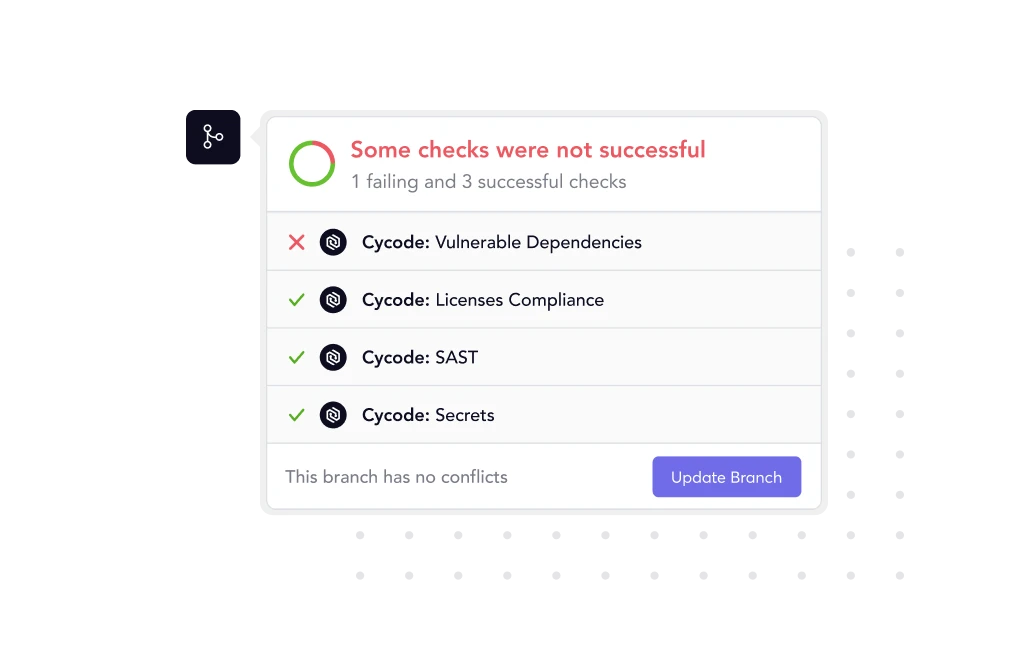

Governance und automatisierte Policy-Erzwingung

Standardisieren Sie Sicherheit, ohne die Sprint-Geschwindigkeit zu drosseln. Mit Cycode können Sie granulare Security- und Lizenz-Policies definieren, die automatisch in jedem Repository und jeder Pipeline erzwungen werden.

Automatisierte Guardrails: Blockieren Sie Builds oder lösen Sie Alarme aus, wenn Abhängigkeiten gegen die Risiko- oder Lizenzstandards Ihres Unternehmens verstoßen.

Anpassbare Policy-Engine: Schneiden Sie Security Gates auf die Business-Kritikalität, den Anwendungstyp oder regulatorische Anforderungen wie SOC 2 und ISO 27001 zu.

Lizenz-Compliance im großen Stil: Erkennen und minimieren Sie rechtliche Risiken durch Copyleft- oder restriktive Lizenzen (z. B. GPL, AGPL) automatisch, bevor sie die Produktion erreichen.

Schnellere und sicherere Behebung in allen Workflows

Verschieben Sie Sicherheit nach links (Shift Left), indem Sie Entwicklern direkt umsetzbare Korrekturen an die Hand geben. Durch die Kombination von Reachability Analysis und KI-gestützter Exploitability Analysis mit automatisierter Remediation senkt Cycode die mittlere Zeit bis zur Behebung (MTTR) und eliminiert die durch False Positives verursachte "Vulnerability Fatigue".

Reachability und AI Exploitability Analysis: Priorisieren Sie erreichbare Schwachstellen, die im spezifischen Kontext Ihres Codes tatsächlich ausgeführt werden und ausnutzbar sind.

Developer-First Fixes: Nutzen Sie One-Click-Remediation via PR-Vorschlägen, CLI-Insights und IDE-Integrationen.

Bulk Remediation & Orchestration: Patchen Sie mehrere Instanzen einer Schwachstelle gleichzeitig in Ihrer gesamten Codebasis, um weitverbreitete Bedrohungen sofort zu neutralisieren.

Deep Diving SCA Software Resources

Häufig gestellte Fragen (FAQ)

Was ist Software Composition Analysis?

Durch das Verständnis dieser Code-Aspekte können Entwickler sicherere und zuverlässigere Software erstellen.

Wie nutzen CISOs, Compliance-Teams und Security-Manager SCA-Software?

So setzen sie SCA-Software ein:

- Erkennung und Priorisierung von Schwachstellen: SCA-Software scannt und analysiert automatisch Bibliotheken auf bekannte Sicherheitslücken und Lizenzprobleme. Sie hilft Managern, Bedrohungen sowohl in direkten als auch in transitiven Abhängigkeiten zu identifizieren. Die Software priorisiert diese Befunde basierend auf dem Kontext, etwa Reachability (Erreichbarkeit) und exploitability (Ausnutzbarkeit).

- Gewährleistung der Compliance: Compliance-Teams nutzen SCA, um sicherzustellen, dass alle Open-Source-Komponenten gemäß ihren Lizenzen verwendet werden, was rechtliche Risiken verhindert. Die Software kann zudem automatisch eine vollständige Software Bill of Materials (SBOM) in Formaten wie SPDX oder CycloneDX generieren – essenziell für den Nachweis von Sorgfaltspflichten und regulatorischen Anforderungen.

- Risikomanagement: Für CISOs bietet SCA die nötige Transparenz über Risiken in der Software Supply Chain. Sie hilft dabei, Probleme frühzeitig abzufangen, bevor der Code die Produktion erreicht, was die Zeit für die Fehlerbehebung (Remediation) verkürzt und das gesamte Sicherheitsniveau erhöht.

Warum ist SCA-Scanning ein kritischer Teil des SDLC?

- Schwachstellen in direkten und transitiven Abhängigkeiten erkennen.

- Lizenzverstöße abfangen, bevor sie zu rechtlichen Risiken werden.

- Prioritize issues with context, like reachability, exploitability, and fixability

- Probleme mit Kontext prioritätsbasiert einordnen (Erreichbarkeit, Ausnutzbarkeit, Behebbarkeit).

- Die Remediation-Zeit verkürzen, indem Probleme direkt in den Entwickler-Workflows angezeigt werden.

- Policies über Code, Builds und Pipelines hinweg erzwingen.

SCA-Software vs. traditionelle Vulnerability Scanner: Wo liegen die Unterschiede?

- SCA-Software: Speziell entwickelt, um Risiken im Zusammenhang mit Open-Source-Komponenten und Drittanbieter-Bibliotheken innerhalb Ihres Anwendungscodes zu verwalten.

- Traditionelle Vulnerability Scanner (Netzwerk & Infrastruktur): Diese Tools scannen die IT-Umgebung von außen (wie ein Angreifer). Sie suchen nach Fehlkonfigurationen oder ungepatchter Software in Netzwerken und Servern, analysieren aber nicht den Anwendungscode selbst.

- Static Application Security Testing (SAST):SAST analysiert Ihren proprietären Quellcode auf Programmierfehler wie SQL-Injection oder XSS. SCA hingegen kümmert sich um die zugekauften oder eingebundenen Komponenten (Open Source).

Was sind die Risiken bei der Verwendung von Open-Source-Komponenten?

- Inkonsistente Wartung: Open-Source-Projekte leiden häufig unter unregelmäßiger Pflege, was zu verzögerten Sicherheitspatches und Updates führt.

- Öffentliche Bekanntheit: Schwachstellen werden öffentlich offengelegt und sind daher leicht auszunutzen.

- Multiplikatoreffekt: Angreifer können eine einzige Schwachstelle nutzen, um eine Vielzahl von Unternehmen gleichzeitig anzugreifen – nämlich alle, die diese spezifische Bibliothek verwenden.

- Einfallstor für Supply-Chain-Angriffe: Kompromittierte oder verwundbare Komponenten können genutzt werden, um gezielte Angriffe auf die gesamte Software-Lieferkette durchzuführen.

Wie funktioniert die Sicherheitsanalyse der Softwarezusammensetzung?

- Identifizierung der Komponenten: Inventarisierung aller Komponenten mittels Manifest- und Binär-Scanning.

- Lizenz-Compliance: Überprüfung der Lizenzen zur Vermeidung rechtlicher Konflikte.

- Schwachstellenerkennung: Abgleich der Komponenten mit Vulnerability-Datenbanken und Bewertung der Schwere (Risk Scoring).

- Priorisierung und Remediation: Fokus auf die kritischsten Treffer und Bereitstellung von Korrekturvorschlägen.

Was sind die Vorteile eines SCA-Tools?

Weitere Vorteile von SCA-Software sind:

- Verbessertes Sicherheitsniveau: SCA-Scanning ermöglicht es Unternehmen, Schwachstellen in ihren Software-Lieferketten proaktiv zu identifizieren und zu beheben. Dies verhindert kostspielige Sicherheitsverletzungen und schützt sensible Daten.

- Einhaltung regulatorischer Compliance: SCA gewährleistet die Konformität mit Richtlinien wie DSGVO (GDPR), HIPAA und PCI DSS. Dies geschieht durch die Nachverfolgung von Drittanbieter-Komponenten, die Verifizierung von Lizenzen und den Nachweis der Sorgfaltspflicht beim Datenschutz – unterstützt durch präzise SBOMs.

- Garantierte Qualität und Zuverlässigkeit: SCA stärkt das Vertrauen, indem es die Softwarequalität und -zuverlässigkeit sicherstellt. So werden Kundendaten geschützt und eine reibungslose User Experience ermöglicht.

- Optimierte Entwicklungsprozesse: Die Software automatisiert das Management von Abhängigkeiten, lässt sich nahtlos in Entwickler-Workflows integrieren und steigert die Produktivität. Dies beschleunigt die Markteinführung (Time-to-Market) bei gleichzeitiger Balance zwischen Geschwindigkeit, Innovation und Sicherheit.

- Fundierte Entscheidungen durch Insights: Ein SCA-Scan liefert die nötigen Erkenntnisse für fundierte Entscheidungen zu Abhängigkeiten, Versionsmanagement und der Behebung von Schwachstellen. Dies befähigt Entwickler, technische Schulden abzubauen und kontinuierliche Verbesserungen voranzutreiben.

Wie beeinflussen Enterprise SCA-Tools DevSecOps?

- Schneller zu agieren bei geringerem Risiko: Durch die Integration von kontinuierlichem Scanning in die Pipeline fangen SCA-Tools Open-Source-Schwachstellen frühzeitig ab. So wird verhindert, dass kostspielige Probleme die Produktion erreichen.

- Entwickler zu befähigen: Die Tools liefern Entwicklern den notwendigen Kontext, um Probleme schnell zu lösen, ohne ihren Workflow verlassen zu müssen. Funktionen wie die automatisierte Behebung und risikobasierte Priorisierung helfen dabei, das Hintergrundrauschen zu minimieren.

- Die Lieferkette abzusichern: SCA stellt eine vollständige und aktuelle Software Bill of Materials (SBOM) sicher und bietet kontinuierliche Sichtbarkeit in Open-Source-Abhängigkeiten – eine Grundvoraussetzung für Compliance und Risikomanagement.

Warum verlassen sich Unternehmen auf SCA für Compliance und Risikomanagement?

- Risiken proaktiv zu managen: Durch das Identifizieren und Priorisieren von Schwachstellen basierend auf ihrem tatsächlichen Einfluss können Teams die kritischsten Bedrohungen zuerst angehen.

- Rechtssicherheit zu gewährleisten: Kontinuierliches Scanning deckt Verstöße gegen Open-Source-Lizenzen auf, bevor diese zu kostspieligen rechtlichen Problemen führen.

- Eine zentrale Informationsquelle („Single Source of Truth“) zu schaffen: Eine stets aktuelle SBOM ist unerlässlich für Audit-Trails, das Sicherheitsmanagement und einen lückenlosen Einblick in die gesamte Software-Lieferkette.

Wie wähle ich das beste SCA-Tool für mein Unternehmen aus?

- Präzise Erkennung direkter und transitiver Abhängigkeiten.

- KI-gestützte, risikobasierte Priorisierung.

- Nahtlose Integration in Entwickler-Tools und Pipelines.

- Durchsetzung von Lizenz-Policies.

- Scans across code, builds, containers, and cloud

- Konsolidierung mit anderen AppSec-Tools, um "Tool-Wildwuchs" zu vermeiden.

Der SCA Buyer’s Guide von Cycode bietet einen detaillierten Überblick über Funktionen, wichtige Fragen bei der Auswahl sowie Kriterien zur Bewertung führender SCA-Tools für Software-Lieferketten.

Solution Brief

Solution Brief