Secrets Detection und Scanning

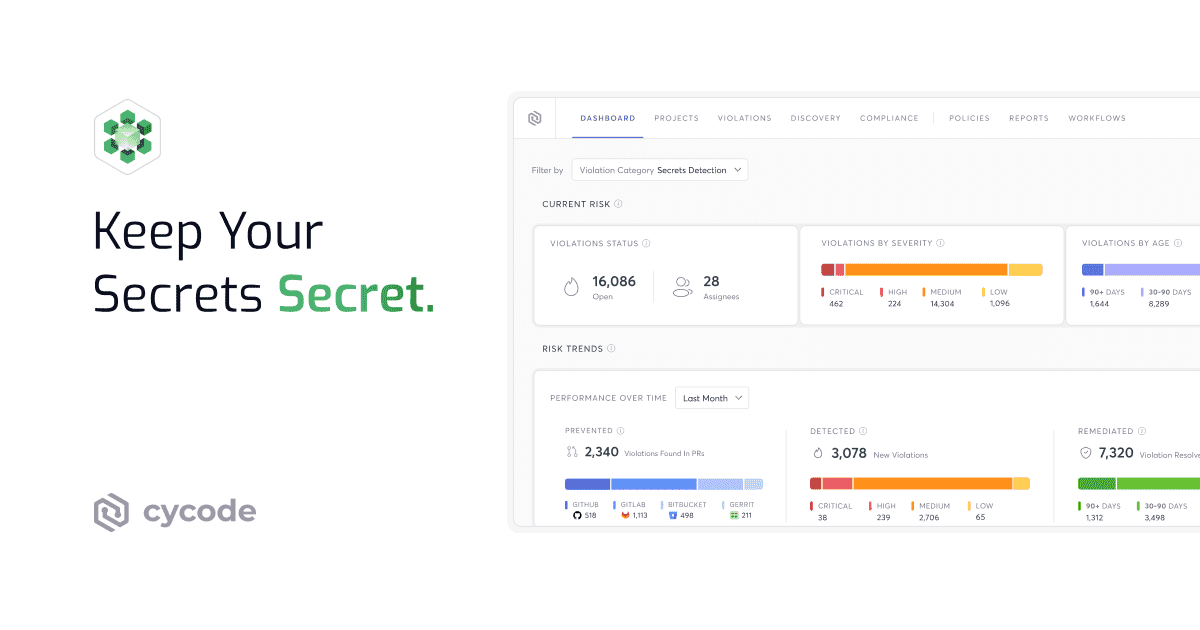

von Cycode

Scannen, erkennen und beheben Sie kontinuierlich jedes versteckte Secret über Ihren gesamten SDLC und Ihre Entwickler-Tools hinweg.

{ Sichtbarkeit }

Code scannen, alle exponierten Secrets finden

Secrets verstecken sich an vielen Orten, nicht nur im Quellcode. Finden und schützen Sie alle.

Get a DemoKI-gestützte Secrets Detection

Erweitern Sie die Secrets Detection auf Ticketing-, Dokumentations- und Messaging-Tools

Identifizieren Sie Secrets über den gesamten SDLC hinweg

Vordefinierte Regeln zur Erkennung von Secrets sowohl für bekannte als auch für proprietäre Dienste

{ Priorisierung }

Nicht alle Secrets

sind gleich

Priorisieren Sie die riskantesten Secrets, damit Sie die größten Bedrohungen zuerst beheben können.

Validieren Sie den Aktivitätsstatus Ihrer Secrets

Risiko-Scoring für Secrets basierend auf potenziellem Impact und Exposure

Nutzen Sie den Code-Kontext, um Fehlalarme (False Positives) zu reduzieren

Überwachen Sie die Offenlegung von Secrets in privaten oder öffentlichen Repos

{ Remediation }

Verhindern Sie die Offenlegung von Secrets

mit entwicklerfreundlichen Workflows

Ermöglichen Sie es Ihren Entwicklern, hardcodierte Secrets direkt in ihren bestehenden Tools zu erkennen und zu entfernen – für mehr Sicherheit, ohne den Workflow zu unterbrechen.

Erkennung und Behebung direkt in der IDE

Optimierte Remediation-Workflows durch Integration in Ticketing-Tools

Automatisches Schließen (Auto-resolve) behobener Secrets

Anbindung an den CI/CD-Workflow mit der Cycode CLI

Erkennen, Blockieren und Überwachen von Secrets im Pull Request

Häufig gestellte Fragen (FAQ) zum Thema Secret Scanning

Was sind Secrets und warum sind sie wichtig?

Die Implementierung von Tools und Best Practices für das Secrets Management, zum Beispiel secrets detection mit einem entsprechenden Scanner, trägt dazu bei, dass sensible Informationen über den gesamten Entwicklungs- und Betriebslebenszyklus hinweg geschützt bleiben.

Was ist Secret Detection?

Welche Arten von Secrets werden im Quellcode gefunden?

Erfahren Sie mehr über die größten Quellcode-Leaks und ihre Auswirkungen.

Werden Secrets nur im Quellcode gefunden?

Warum finden Code-Reviews keine Secrets im Quellcode?

Menschliche Reviewer können eingebettete Secrets aufgrund ihrer unauffälligen Form leicht übersehen, insbesondere in großen Codebasen. Zudem können Secrets durch automatisierte Skripte oder schnell übersehbare Konfigurationsdateien eingebracht werden, die nicht immer einer gründlichen manuellen Prüfung unterliegen. Automatisierte Tools wie Cycode sind speziell für die Erkennung von Secrets entwickelt worden und arbeiten wesentlich effektiver; sie scannen Code systematisch nach Mustern und Anomalien ab, die auf sensible Informationen hindeuten.

Warum ist es so schwer, Secrets im Code zu erkennen?

Wie funktioniert Secret Scanning?

Entwicklerfreundliche Workflows lassen sich direkt in CI/CD-Pipelines integrieren und markieren exponierte Secrets automatisch in Pull Requests oder Issue-Trackern, um Entwickler in Echtzeit zu alarmieren. Schließlich unterstützen Anleitungen zur Behebung und direkt umsetzbare Erkenntnisse die Entwickler dabei, Probleme schnell und sicher zu lösen. So wird sichergestellt, dass Sicherheitsmaßnahmen die Entwicklungseffizienz unterstützen, statt sie zu behindern.